Bezpieczeństwo danych w Power BI – role i uprawnienia użytkowników

W Power BI możemy przechowywać dane dotyczące zakresu działania całego przedsiębiorstwa. Możemy tworzyć obszary robocze, aplikacje, pulpity nawigacyjne, zawierające informacje z poszczególnych działów w firmie, np. kontroling, sprzedaż, produkcja. Możliwe jest nawiązane połączenia z wieloma źródłami danych o różnych strukturach. Dane zawarte w Power BI mogą charakteryzować się różnym poziomem poufności, dlatego nie zawsze wskazane jest nadawanie wszystkim użytkownikom platformy pełnego dostępu do zawartych tam treści.

Power BI umożliwia nadawanie dostępu do danych obszarów roboczych, jak i pozwala kontrolować stopień szczegółowości wyświetlanych informacji na raportach według ich przeznaczenia poprzez definiowanie roli użytkowników.

Poziomy zabezpieczeń w Power BI

Uprawnienia definiowane są na trzech poziomach:

- Przestrzeń robocza (ang. workspace) – w tym miejscu przechowywane są całe zestawy danych Power BI oraz skojarzone z nimi raporty. Uprawnienia na tym poziomie dotyczą całej zawartości przestrzeni. Użytkownik usługi może zostać do niego przypisany jako osoba zarządzająca, czyli: administrator, członek (ang. member) lub współautor (ang. contributor). Istnieje także czwarta grupa dla osób tylko przeglądających zawartość, bez dostępu do ustawień. Są to zazwyczaj użytkownicy końcowi, którzy korzystają z gotowych już raportów.

Poniżej za pomocą schematu przedstawiono platformę posiadającą trzy obszary robocze, oczywiście w zależności od posiadanej licencji może być ich więcej, a zawartość może być bardziej rozbudowana.

2. Raport – same raporty nie przechowują danych, wizualizacje tworzone w nich są skojarzone z zestawami danych, które determinują, jaka porcja informacji może zostać do nich załadowana. Jeżeli zestaw danych znajduje się w innym obszarze roboczym niż raport, niezbędne jest nadanie uprawnień użytkownikowi również do tego zestawu danych, w innym wypadku osoba ta zobaczy jedynie, że raport znajduje się w jej obszarze roboczym, ale nie będzie mogła z niego korzystać.

Sytuacja ta została przedstawiona na poniższym schemacie, użytkownik z uprawnieniami do obszaru roboczego sprzedaż zobaczy dwa raporty, jednak będzie mógł korzystać tylko z raportu nr 2. Aby umożliwić użytkownikowi przeglądanie raportu nr 1. należy nadać mu uprawnienia do zestawu danych, który znajduje się w obszarze roboczym administracja.

3. Zestaw danych (ang. dataset) – W przestrzeni roboczej mogą znajdować się informacje, które nie powinny zostać udostępnione w całości dla poszczególnych użytkowników. Power Bi umożliwia ograniczenie dostępu do danych według zabezpieczeń na poziomie wiersza, poprzez przypisanie ról dla użytkowników. O ich liczbie i zakresie decyduje projektant, co pozwala na indywidualne podejście do ich tworzenia.

Poniżej przedstawiony został schemat, który przedstawia, jak działają zabezpieczenia na poziomie wiersza. Zarówno użytkownik nr 1. (kierownik sprzedaży), jak i użytkownik nr 2. (opiekun południowego regionu sprzedażowego) mają nadane dostępy do obszaru roboczego sprzedaż. Kierownik może zobaczyć informacje dla wszystkich obszarów sprzedażowych. Dzięki zastosowaniu zabezpieczeń na poziomie wiersza opiekun zobaczy w raporcie dane tylko dla swojego regionu, pomimo że korzysta z tego samego raportu co kierownik.

Bezpieczeństwo na poziomie wiersza – przykład zastosowania ról

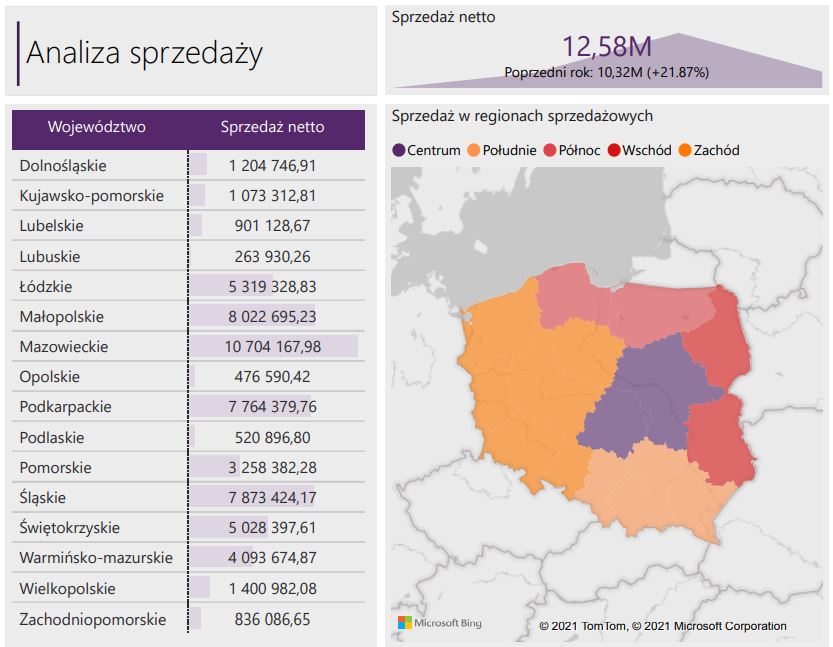

Do demonstracji działania mechanizmów zabezpieczeń zostaną wykorzystane przykładowe profile klientów z całego kraju. Aktualnie raport wyświetla dane wszystkich klientów. Załóżmy, że taki poziom szczegółów zarezerwowany jest dla kadry zarządzającej, która powinna mieć dostęp do pełnego zakresu informacji. Dla opiekunów regionów przydatne mogą być statystyki związane wyłącznie z własnym obszarem działań. Możemy też chcieć chronić informacje na temat klientów z innych województw.

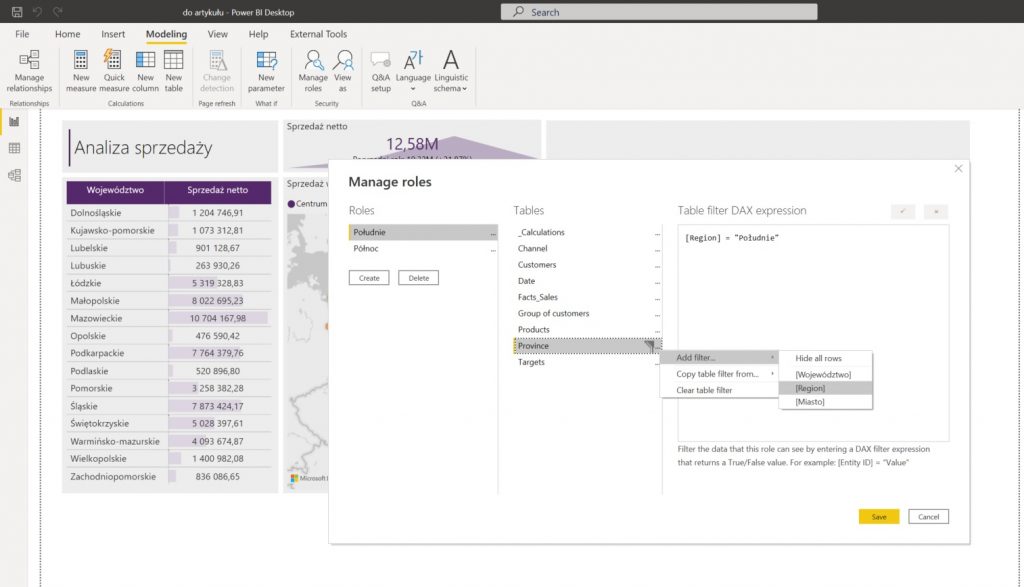

Aby ograniczyć wyświetlanie danych dla użytkownika, który jest odpowiedzialny tylko za wybrany region należy skonfigurować role zestawu danych przy użyciu aplikacji Power BI Desktop. Spowoduje to zabezpieczenie przed wyświetlaniem wierszy, które nie spełniają warunku opisanego w wyrażeniu filtra dla danej roli.

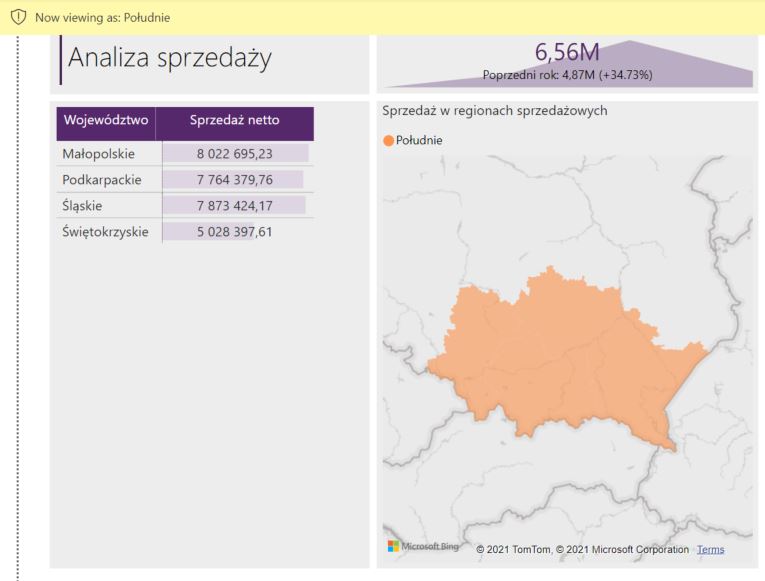

Osoba będąca przypisana do roli opiekuna regionu “południe” będzie mogła wyświetlać informacje dotyczące sprzedaży tylko dla województw przypisanych do tego regionu, w tym wypadku: Małopolskie, Podkarpackie, Śląskie i Świętokrzyskie.

Dla każdej z utworzonych ról można przypisać inne wyrażenie filtrujące, dodatkowo każda z ról może posiadać wiele wyrażeń filtrujących, np. możliwe jest ograniczenie danych do regionu sprzedażowego i bieżącego miesiąca. Dzięki temu użytkownik przypisany do roli zobaczy jedynie dane bieżące oraz swój region sprzedażowy.

Aby przypisać użytkowników do grup, należy opublikować zestaw w przestrzeni roboczej usługi Power BI oraz przejść do sekcji zarządzania zabezpieczeniami na poziomie wiersza. Z poziomu tej sekcji można również szybko przetestować poprawne działanie zabezpieczeń w wybranej roli.

Raporty zostaną wtedy wyświetlone w wersji, jaką zobaczy jej uczestnik, bez konieczności zmiany uprawnień własnego konta. Ustawienia można także przetestować lokalnie przed wdrożeniem do usługi Power BI w aplikacji Desktop.

Należy pamiętać, aby użytkownicy przypisywani do ról zabezpieczeń na poziomie wiersza nie mieli uprawnień do zarządzania konfiguracją lub edycji treści w ramach całej przestrzeni roboczej – wtedy ograniczenia dla wybranego zestawu danych zostaną przesłonięte i będą w stanie samodzielnie zmienić ustawienia bezpieczeństwa, pobierając go w całości.

Podsumowanie

Omówiony przypadek przedstawia jedną z wielu metod implementacji zabezpieczeń dostępnych w Power BI. Warunki ograniczające wyświetlane dane mogą być zdefiniowane bazując na statycznych warunkach lub wykorzystując obiekt dynamiczny – na przykład nazwę zalogowanego użytkownika.

Role i uprawnienia to nie tylko bezpieczeństwo i zapewnienie kontroli nad dostępem do danych, ale także sposób na ułatwienie pracy. Analizy mogą automatycznie przyjmować kontekst biznesowy dla osoby, której dotyczą. Skonfigurowane w ten sposób raporty mogą być dalej edytowane i rozbudowywane w bezpośrednio w chmurze, lub lokalnie przy użyciu aplikacji Power BI Desktop, bez konieczności każdorazowej konfiguracji zestawu danych dla użytkownika końcowego.